ZTNA là gì? Cách triển khai Zero Trust Network Access cho doanh nghiệp

ZTNA (Zero Trust Network Access) là mô hình bảo mật hiện đại giúp kiểm soát truy cập ứng dụng dựa trên danh tính người dùng thay vì mở toàn bộ mạng nội bộ như VPN truyền thống. Bài viết này giúp bạn hiểu rõ nguyên lý hoạt động của ZTNA và cách triển khai giải pháp này cho doanh nghiệp, kể cả khi hệ thống vẫn đặt tại văn phòng hoặc data center nội bộ.

1. ZTNA là gì?

Zero Trust Network Access (ZTNA) là một mô hình bảo mật mạng dựa trên nguyên tắc “Never Trust, Always Verify” – không tin tưởng mặc định bất kỳ người dùng hay thiết bị nào, dù họ đang ở trong hay ngoài mạng nội bộ.

Thay vì cho phép người dùng truy cập toàn bộ mạng sau khi đăng nhập như VPN truyền thống, ZTNA chỉ cấp quyền truy cập vào ứng dụng hoặc tài nguyên cụ thể mà người dùng được phép sử dụng.

Cơ chế này dựa trên nhiều yếu tố xác thực như:

-

danh tính người dùng (Identity)

-

trạng thái thiết bị (Device posture)

-

vị trí truy cập

-

chính sách bảo mật

-

hành vi truy cập.

Nhờ đó, ZTNA giúp doanh nghiệp giảm thiểu rủi ro từ các cuộc tấn công mạng hoặc tài khoản bị xâm nhập.

2. Vì sao doanh nghiệp cần ZTNA?

Mô hình mạng doanh nghiệp hiện nay đã thay đổi đáng kể so với trước đây. Nhiều hệ thống không còn chỉ nằm trong data center nội bộ mà phân tán ở nhiều nơi như:

-

cloud

-

văn phòng chi nhánh

-

thiết bị người dùng

-

môi trường làm việc từ xa.

Trong khi đó, VPN truyền thống có một số hạn chế:

-

cấp quyền truy cập toàn bộ mạng nội bộ

-

khó kiểm soát quyền truy cập chi tiết

-

dễ bị khai thác nếu tài khoản bị đánh cắp.

ZTNA ra đời để giải quyết các vấn đề này bằng cách:

-

xác thực người dùng liên tục

-

kiểm soát truy cập theo từng ứng dụng

-

giám sát hành vi truy cập.

Nhờ đó doanh nghiệp có thể bảo vệ tài nguyên quan trọng mà vẫn hỗ trợ làm việc từ xa an toàn.

3. Nguyên lý hoạt động của ZTNA

Một hệ thống ZTNA thường hoạt động theo các bước sau.

3.1 Xác thực danh tính người dùng

Khi người dùng truy cập hệ thống, ZTNA sẽ kiểm tra:

-

username và password

-

xác thực đa yếu tố (MFA)

-

hệ thống Identity Provider (SSO).

Chỉ khi người dùng được xác thực thành công, hệ thống mới tiếp tục bước tiếp theo.

3.2 Kiểm tra trạng thái thiết bị

Ngoài danh tính người dùng, ZTNA còn kiểm tra thiết bị truy cập:

-

hệ điều hành

-

phiên bản phần mềm

-

trạng thái antivirus

-

chính sách bảo mật của thiết bị.

Nếu thiết bị không đáp ứng yêu cầu bảo mật, quyền truy cập có thể bị hạn chế.

3.3 Áp dụng chính sách truy cập

Sau khi xác thực thành công, hệ thống sẽ áp dụng các chính sách truy cập như:

-

role-based access control

-

context-based policy

-

access theo ứng dụng.

Người dùng chỉ được truy cập đúng tài nguyên được cấp quyền.

3.4 Giám sát liên tục

ZTNA không chỉ xác thực ở thời điểm đăng nhập mà còn giám sát toàn bộ phiên truy cập.

Nếu phát hiện hành vi bất thường, hệ thống có thể:

-

cảnh báo quản trị viên

-

giới hạn quyền truy cập

-

hoặc ngắt kết nối ngay lập tức.

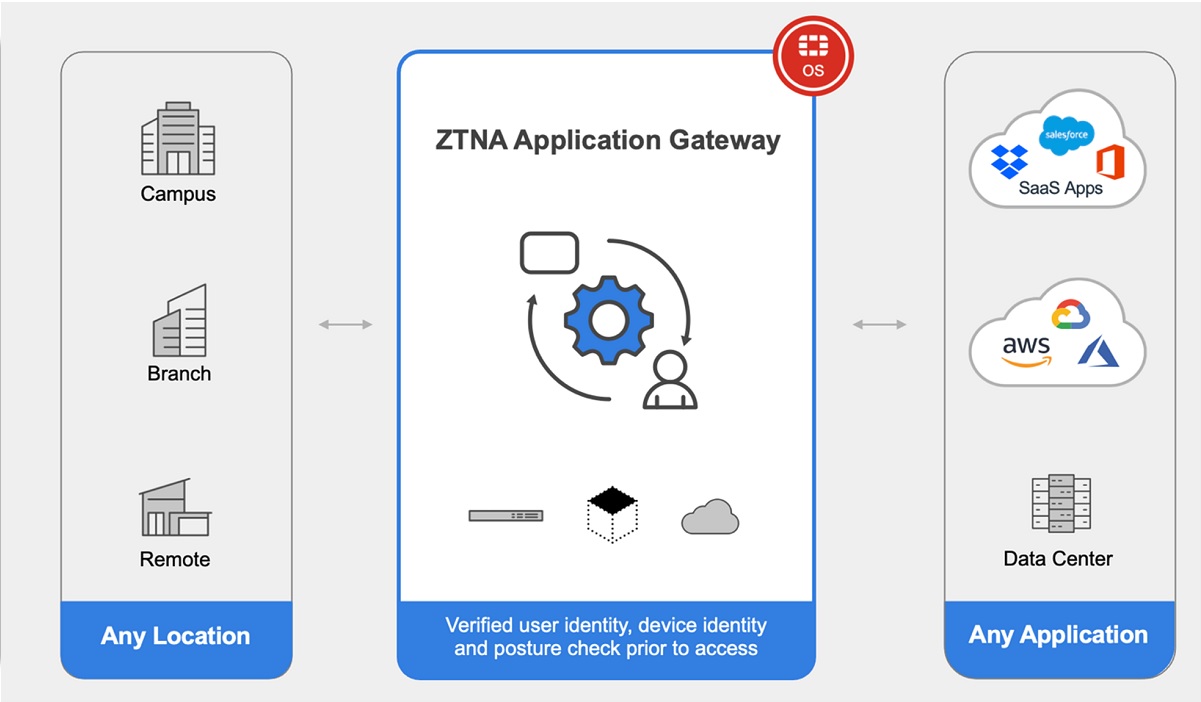

4. Kiến trúc hệ thống ZTNA

Một hệ thống ZTNA thường bao gồm các thành phần sau:

-

Identity Provider (IdP) – hệ thống xác thực danh tính

-

Policy Engine – nơi xử lý chính sách truy cập

-

ZTNA Gateway / Connector – cổng truy cập ứng dụng

-

Client Agent hoặc Browser Access – phần mềm trên thiết bị người dùng

-

Protected Applications – ứng dụng cần bảo vệ.

Sơ đồ kiến trúc ZTNA

Remote User

(Laptop/Mobile)

|

Identity Check

(SSO / MFA / IdP)

|

+----------------+

| ZTNA Controller|

+----------------+

|

Policy Decision

|

+----------------+

| ZTNA Gateway |

| / Connector |

+----------------+

|

-----------------------------

| | |

ERP App File Server CRM

On-Premise LAN Cloud

Trong mô hình này:

-

ứng dụng không public ra Internet

-

người dùng chỉ truy cập qua gateway

-

mọi truy cập đều được kiểm soát.

5. Lợi ích của ZTNA đối với doanh nghiệp

5.1 Giảm bề mặt tấn công

ZTNA chỉ cho phép truy cập theo từng ứng dụng, giúp:

-

ẩn hệ thống nội bộ khỏi Internet

-

giảm nguy cơ hacker quét cổng dịch vụ.

5.2 Ngăn chặn lateral movement

Trong nhiều cuộc tấn công, hacker thường xâm nhập một thiết bị rồi di chuyển sang hệ thống khác.

ZTNA ngăn chặn điều này bằng cách:

-

phân đoạn truy cập

-

giới hạn quyền theo ứng dụng.

5.3 Hỗ trợ làm việc từ xa an toàn

Nhân viên có thể truy cập hệ thống từ:

-

nhà

-

chi nhánh

-

thiết bị cá nhân

mà vẫn đảm bảo bảo mật.

5.4 Tăng khả năng giám sát

ZTNA cung cấp log chi tiết:

-

ai truy cập

-

truy cập hệ thống nào

-

thời điểm truy cập.

Điều này giúp đội ngũ IT dễ dàng phát hiện sự cố bảo mật.

6. So sánh ZTNA và VPN truyền thống

| Tiêu chí | VPN | ZTNA |

|---|---|---|

| Phạm vi truy cập | Toàn bộ mạng | Theo từng ứng dụng |

| Xác thực | Username/password | Identity + MFA |

| Kiểm soát quyền | Hạn chế | Rất chi tiết |

| Bảo mật | Perimeter security | Zero Trust |

| Khả năng mở rộng | Giới hạn | Cloud scalable |

Nhiều tổ chức hiện nay đang chuyển từ VPN sang ZTNA để cải thiện bảo mật.

7. Ứng dụng ZTNA trong doanh nghiệp

ZTNA có thể được áp dụng trong nhiều kịch bản.

7.1 Truy cập ERP nội bộ

Nhân viên kế toán có thể truy cập hệ thống ERP từ xa thông qua ZTNA mà không cần VPN.

7.2 Truy cập file server

ZTNA có thể bảo vệ:

-

NAS

-

Windows file server

-

hệ thống lưu trữ dữ liệu.

7.3 Quản trị hệ thống server

Đội IT có thể sử dụng ZTNA để truy cập:

-

SSH

-

RDP

-

hệ thống quản trị.

Điều này giúp tránh việc mở trực tiếp các port quản trị ra Internet.

8. Các bước triển khai ZTNA

Một dự án triển khai ZTNA thường gồm các bước sau.

8.1 Xác định ứng dụng cần bảo vệ

Ví dụ:

-

ERP

-

CRM

-

hệ thống HR

-

file server.

8.2 Triển khai Identity Provider

Hệ thống cần có nền tảng quản lý danh tính như:

-

Active Directory

-

Azure AD

-

Okta

-

Cisco Duo.

8.3 Cài đặt ZTNA Gateway

Gateway có thể được đặt:

-

trên cloud

-

trong DMZ

-

hoặc trong data center.

8.4 Xây dựng chính sách truy cập

Ví dụ:

| User | Application | Policy |

|---|---|---|

| IT Admin | Server | Full Access |

| HR | HR System | Allowed |

| Vendor | ERP | Limited Access |

8.5 Giám sát và logging

Hệ thống cần ghi log:

-

truy cập người dùng

-

hành vi bất thường

-

thay đổi chính sách.

9. Các giải pháp ZTNA phổ biến

Một số nền tảng ZTNA phổ biến hiện nay gồm:

-

Cisco Secure Access

-

Zscaler Private Access

-

Palo Alto Prisma Access

-

Cloudflare Zero Trust

-

Netskope ZTNA

-

Twingate

-

Appgate SDP.

Các giải pháp này thường tích hợp trong kiến trúc SASE (Secure Access Service Edge).

10. Kết luận

ZTNA là một trong những công nghệ quan trọng trong chiến lược Zero Trust Security hiện đại.

So với VPN truyền thống, ZTNA mang lại nhiều lợi ích:

-

kiểm soát truy cập chi tiết

-

bảo vệ ứng dụng nội bộ

-

hỗ trợ làm việc từ xa an toàn

-

giảm bề mặt tấn công mạng.

Ngay cả khi hệ thống vẫn nằm tại doanh nghiệp (on-premise), ZTNA vẫn có thể triển khai thông qua gateway hoặc reverse proxy, giúp bảo vệ tài nguyên nội bộ mà không cần mở trực tiếp dịch vụ ra Internet.