CPU FortiGate tăng cao do bật HTTP/HTTPS trên WAN – Nguyên nhân và cách xử lý

Trong quá trình vận hành firewall FortiGate, nhiều doanh nghiệp gặp tình trạng CPU tăng cao bất thường khi bật dịch vụ HTTP/HTTPS trên cổng WAN. Điều này không chỉ ảnh hưởng hiệu năng mà còn tiềm ẩn rủi ro bảo mật nghiêm trọng.

Bài viết dưới đây sẽ giúp bạn hiểu rõ nguyên nhân và cách xử lý triệt để theo hướng tối ưu và an toàn nhất.

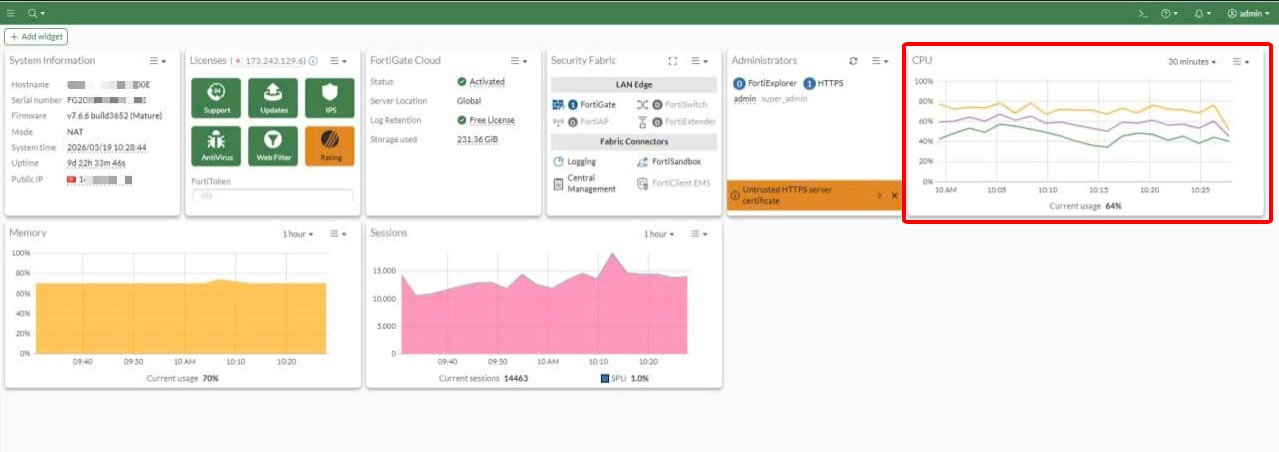

1. Hiện tượng CPU FortiGate tăng cao

Khi bật HTTP/HTTPS trên WAN (thường để quản trị từ xa), bạn có thể gặp các dấu hiệu sau:

-

CPU tăng liên tục (70–100%)

-

Thiết bị xử lý chậm, lag

-

VPN hoặc traffic nội bộ bị ảnh hưởng

-

Log xuất hiện nhiều request bất thường từ Internet

2. Nguyên nhân chính gây CPU cao

2.1. Bị scan port và brute-force từ Internet

Khi mở HTTP/HTTPS trên WAN, firewall sẽ:

-

Bị botnet quét port liên tục (port 80, 443)

-

Nhận hàng nghìn request mỗi giây

-

Bị brute-force login vào GUI quản trị

Những request này đều được CPU xử lý → gây quá tải.

2.2. Không có giới hạn IP truy cập quản trị

Nếu bạn cấu hình kiểu:

-

Allow access: HTTP/HTTPS trên interface WAN

-

Không giới hạn IP source

→ Tất cả Internet đều có thể truy cập GUI

➡ Đây là lỗi cấu hình rất phổ biến.

2.3. Tấn công DoS/DDoS vào giao diện quản trị

Các attacker có thể:

-

Flood request HTTP/HTTPS

-

Tạo session giả liên tục

Firewall phải:

-

Xử lý TCP handshake

-

Mã hoá/giải mã HTTPS

CPU bị đẩy lên rất cao.

2.4. HTTPS sử dụng CPU thay vì ASIC

Một điểm quan trọng:

-

HTTPS management không được offload hoàn toàn sang ASIC

-

CPU chính vẫn phải xử lý SSL/TLS

➡ Khi có nhiều request → CPU spike mạnh

3. Cách kiểm tra và xác định nguyên nhân

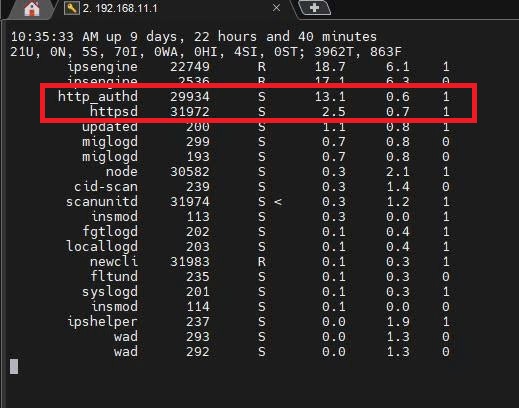

3.1. Kiểm tra CPU usage (các tiến trình hàng đầu)

get system performance top

3.2. Xem tiến trình ngốn CPU

diagnose sys top

Tìm các process như:

-

httpsd

-

miglogd

-

ipsengine

3.3. Kiểm tra session bất thường

diagnose sys session list

3.4. Check log truy cập GUI

-

Vào Log & Report → Event Log → System

-

Lọc theo:

-

admin login failed

-

GUI access

-

4. Cách xử lý triệt để (Best Practice)

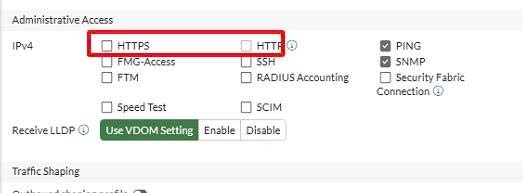

4.1. KHÔNG mở HTTP/HTTPS trên WAN (khuyến nghị mạnh)

Giải pháp tốt nhất:

-

Disable hoàn toàn:

-

HTTP

-

HTTPS

-

config system interface

edit wan1

set allowaccess ping

end

4.2. Chỉ cho phép truy cập qua VPN

Thay vì mở WAN:

-

Sử dụng SSL VPN hoặc IPsec VPN

-

Truy cập GUI qua IP nội bộ

Đây là cách an toàn nhất hiện nay

4.3. Giới hạn IP truy cập quản trị

Nếu bắt buộc phải mở HTTPS:

config system admin

edit admin

set trusthost1 <IP quản trị>

end

4.4. Đổi port mặc định

-

Tránh dùng 443

-

Ví dụ:

config system global

set admin-sport 8443

end

4.5. Enable Local-In Policy (rất quan trọng)

Chặn truy cập trực tiếp vào firewall:

config firewall local-in-policy

-

Chỉ allow IP cần thiết

-

Deny toàn bộ còn lại

4.6. Enable DoS Policy

-

Bật protection:

-

SYN flood

-

HTTP flood

-

4.7. Luôn cập nhật Firmware mới nhất

Đảm bảo FortiGate chạy phiên bản FortiOS mới nhất để vá các lỗ hổng SSL-VPN và Web Management.

4.8. Giới hạn session và rate

Để khóa IP nếu nhập sai pass nhiều lần.

config system global

set admin-lockout-threshold 3

set admin-lockout-duration 60

end

5. Kiến trúc khuyến nghị (Best Design)

Mô hình an toàn:

-

Không expose GUI ra Internet

-

Quản trị qua:

-

VPN

-

Management VLAN riêng

-

6. Kinh nghiệm thực tế

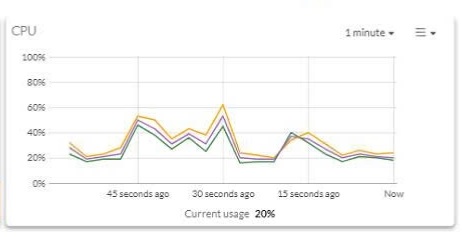

Trong nhiều hệ thống thực tế:

-

90% trường hợp CPU cao là do:

-

Mở HTTPS WAN không kiểm soát

-

-

Sau khi:

-

Disable WAN access

-

Hoặc giới hạn IP

-

CPU giảm ngay lập tức từ 90% → dưới 20%

7. Kết luận

Việc bật HTTP/HTTPS trên WAN của FortiGate là nguyên nhân phổ biến gây CPU cao và mất an toàn hệ thống.

Khuyến nghị:

-

Không mở GUI ra Internet

-

Quản trị qua VPN

-

Giới hạn IP truy cập

-

Áp dụng Local-in policy

Tham khảo thêm các sản phẩm Firewall Fortigate mới nhất hiện nay.