Có nên Routing Inter-VLAN qua Firewall trong doanh nghiệp? Mô hình triển khai và cách kiểm soát dữ liệu hiệu quả

1. Routing Inter-VLAN là gì trong hệ thống mạng doanh nghiệp?

Trong hệ thống mạng doanh nghiệp, VLAN (Virtual LAN) thường được sử dụng để tách các nhóm thiết bị theo phòng ban hoặc chức năng như: kế toán, nhân sự, server, camera, wifi khách… Việc tách VLAN giúp tăng cường bảo mật, giảm broadcast và quản lý mạng hiệu quả hơn.

Tuy nhiên, khi các thiết bị ở VLAN khác nhau cần giao tiếp, hệ thống cần thực hiện Routing Inter-VLAN.

Thông thường có 3 cách phổ biến để thực hiện routing giữa các VLAN:

-

Layer 3 Switch Routing.

-

Router-on-a-stick.

-

Routing Inter-VLAN qua Firewall.

Trong môi trường doanh nghiệp yêu cầu kiểm soát truy cập và bảo mật cao, nhiều hệ thống lựa chọn đưa firewall vào trung tâm routing để kiểm soát lưu lượng giữa các VLAN.

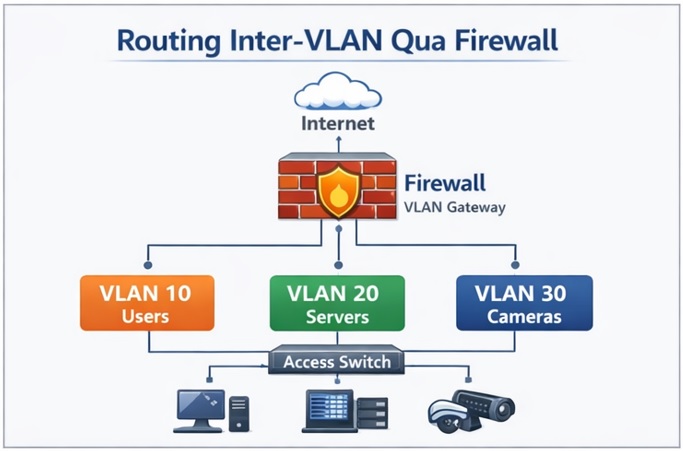

2. Routing Inter-VLAN qua Firewall là gì?

Routing Inter-VLAN qua firewall nghĩa là:

-

Mỗi VLAN sẽ được định tuyến (gateway) trên firewall.

-

Switch access chỉ đóng vai trò Layer 2.

-

Mọi traffic giữa các VLAN đi qua firewall để kiểm soát chính sách bảo mật.

Sơ đồ mô hình

Internet

|

Firewall

(Gateway các VLAN)

| | |

VLAN10 VLAN20 VLAN30

| | |

Switch Access Layer

| | |

PC Users Server Camera

Ảnh minh họa mô hình:

Trong mô hình này:

-

Firewall đóng vai trò Layer 3 Gateway.

-

Switch chỉ tag VLAN và chuyển mạch.

3. Lợi ích khi Routing Inter-VLAN qua Firewall

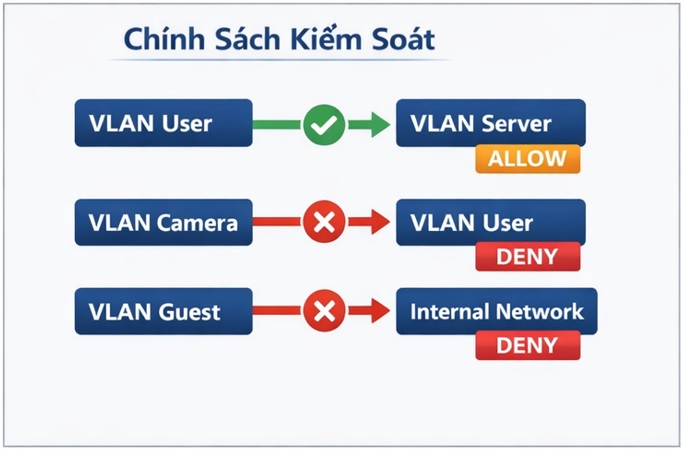

3.1 Kiểm soát bảo mật giữa các phòng ban

Firewall cho phép tạo policy kiểm soát chi tiết:

Ví dụ:

Điều này giúp:

-

Ngăn chặn lateral movement khi có malware.

-

Hạn chế truy cập trái phép giữa các hệ thống.

3.2 Áp dụng IPS, Application Control, Antivirus

Khi traffic đi qua firewall, hệ thống có thể kiểm tra:

-

IPS/IDS

-

Application Control

-

Antivirus

-

Web Filtering

Ví dụ firewall như:

-

Cisco

-

Fortinet

-

Palo Alto Networks

đều cho phép deep inspection traffic nội bộ giữa các VLAN.

3.3 Phân vùng bảo mật (Network Segmentation)

Routing qua firewall giúp doanh nghiệp triển khai các mô hình:

-

User Zone

-

Server Zone

-

DMZ

-

Guest Network

-

IoT / Camera Network

Đây là phương pháp Zero Trust Network Segmentation đang được áp dụng rộng rãi trong doanh nghiệp hiện đại.

4. Nhược điểm khi Routing Inter-VLAN qua Firewall

4.1 Tăng tải cho firewall

Nếu toàn bộ traffic nội bộ đi qua firewall:

-

CPU firewall tăng cao.

-

Throughput có thể bị giới hạn.

Ví dụ:

| Thiết bị | Throughput |

|---|---|

| Firewall SMB | 1 – 3 Gbps |

| Firewall Enterprise | 10 – 100 Gbps |

Nếu hệ thống có nhiều server và traffic nội bộ lớn, firewall có thể trở thành bottleneck.

4.2 Tăng độ trễ mạng

So với routing trên Layer 3 Switch, firewall phải:

-

Kiểm tra policy.

-

Scan IPS.

-

Phân tích application.

Do đó latency có thể tăng nhẹ.

4.3 Chi phí triển khai cao

Firewall cần:

-

Throughput lớn.

-

License security.

Chi phí có thể cao hơn so với việc routing trực tiếp trên switch.

5. Khi nào nên Routing Inter-VLAN qua Firewall?

Routing qua firewall phù hợp trong các trường hợp sau:

5.1 Doanh nghiệp yêu cầu bảo mật cao

Ví dụ:

-

Ngân hàng.

-

Tài chính.

-

Dữ liệu khách hàng.

-

Hệ thống ERP.

Firewall giúp kiểm soát truy cập chi tiết giữa các VLAN.

5.2 Mạng có nhiều phân vùng bảo mật

Ví dụ:

-

VLAN User

-

VLAN Server

-

VLAN Camera

-

VLAN IoT

-

VLAN Guest

Firewall giúp tách biệt hoàn toàn các vùng mạng.

5.3 Triển khai Zero Trust Network

Nhiều doanh nghiệp đang chuyển sang Zero Trust Architecture, trong đó:

-

Mọi traffic đều phải kiểm soát.

-

Kể cả internal traffic.

6. Khi nào không nên routing qua firewall?

Bạn nên sử dụng Layer 3 Switch nếu:

-

Traffic nội bộ rất lớn (Data Center)

-

Hệ thống server nhiều

-

Yêu cầu latency thấp

-

Firewall throughput hạn chế

Ví dụ routing trực tiếp trên switch Layer 3 như:

-

Cisco Catalyst 9300

-

Cisco Catalyst 9500

-

Cisco Nexus 9000

Switch Layer 3 có khả năng routing tốc độ wire-speed.

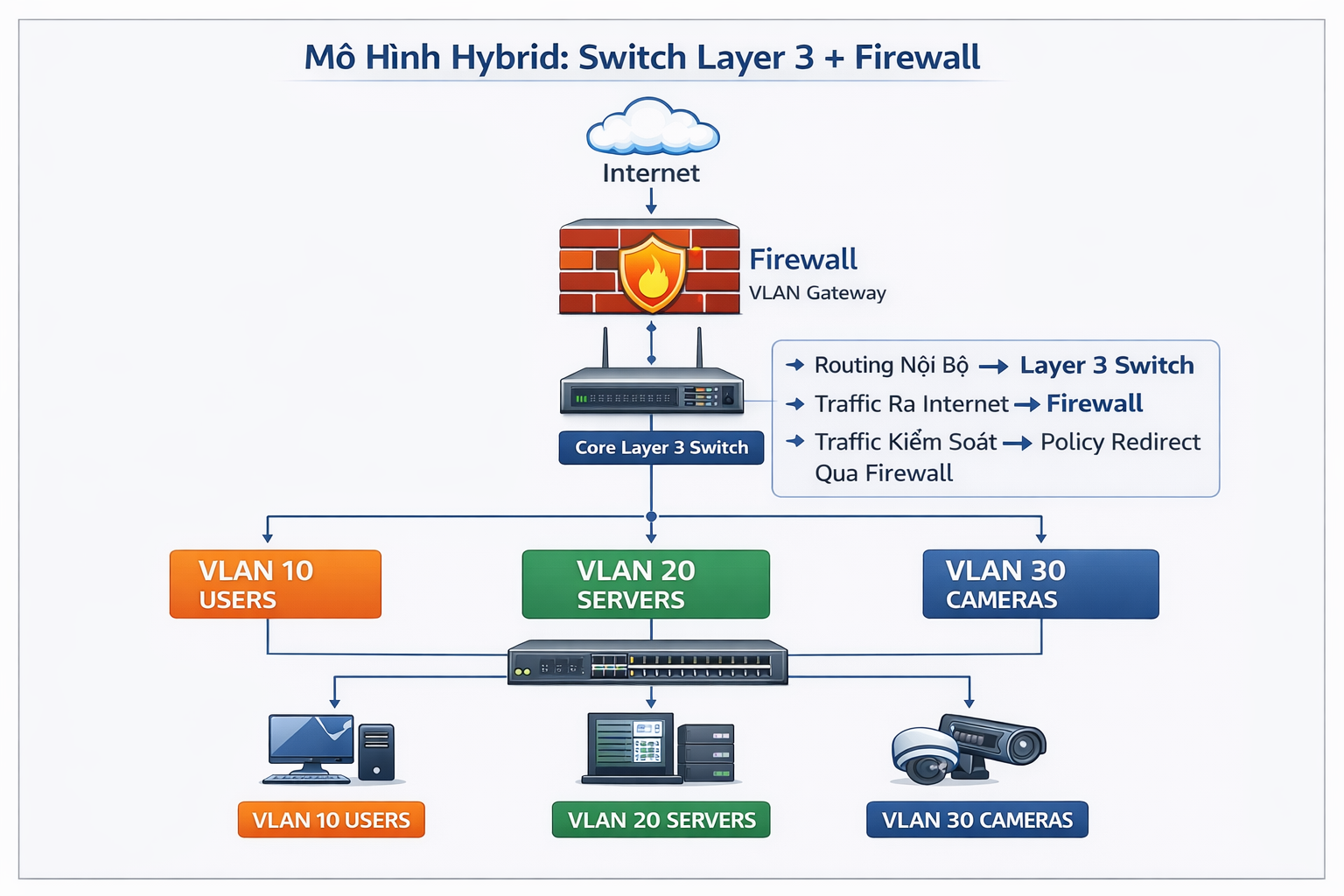

7. Mô hình Hybrid: Switch Layer 3 + Firewall

Đây là mô hình phổ biến hiện nay.

Sơ đồ

Internet

|

Firewall

|

Core L3 Switch

| | |

VLAN10 VLAN20 VLAN30

Ảnh minh họa mô hình:

Nguyên tắc

-

Routing nội bộ → Layer 3 Switch

-

Traffic ra Internet → Firewall

-

Traffic cần kiểm soát → Policy Redirect qua Firewall

Mô hình này giúp:

✔ Đảm bảo hiệu năng

✔ Vẫn duy trì bảo mật

8. Ví dụ thiết kế mạng doanh nghiệp thực tế

Một doanh nghiệp 200 nhân viên có thể thiết kế như sau (Routing Inter-Vlan trên Firewall):

| VLAN | Mục đích |

|---|---|

| VLAN10 | User |

| VLAN20 | Server |

| VLAN30 | Camera |

| VLAN40 | Guest |

| VLAN50 | Management |

Firewall policy:

-

User/Management → Server → Allow

-

Camera → User/Server → Deny

-

Guest → Internal/Server/Camera → Deny

-

Deny All

Nhờ vậy:

-

Hệ thống an toàn hơn.

-

Dễ kiểm soát truy cập.

Firewall tham khảo: Cisco FPR-1120, Fortinet Fortigate FG-90G.

9. Kết luận

Routing Inter-VLAN qua firewall là một giải pháp bảo mật mạnh mẽ trong mạng doanh nghiệp hiện đại. Phương pháp này cho phép:

-

Kiểm soát truy cập giữa các VLAN

-

Áp dụng các cơ chế bảo mật nâng cao

-

Phân vùng mạng theo mô hình Zero Trust

Tuy nhiên, doanh nghiệp cần cân nhắc:

-

Hiệu năng firewall.

-

Lưu lượng nội bộ.

-

Chi phí triển khai.

Trong thực tế, mô hình Hybrid (Layer 3 Switch + Firewall) thường là lựa chọn tối ưu nhất để cân bằng giữa hiệu năng và bảo mật.

Xem thêm:

Các sản phẩm Firewall Cisco

Các sản phẩm Firewall Fortinet Fortigate

Các sản phẩm Firewall Palo Alto