Danh mục sản phẩm

Zero Trust là gì? Cách hoạt động, lợi ích và lộ trình triển khai cho doanh nghiệp

1. Zero Trust là gì?

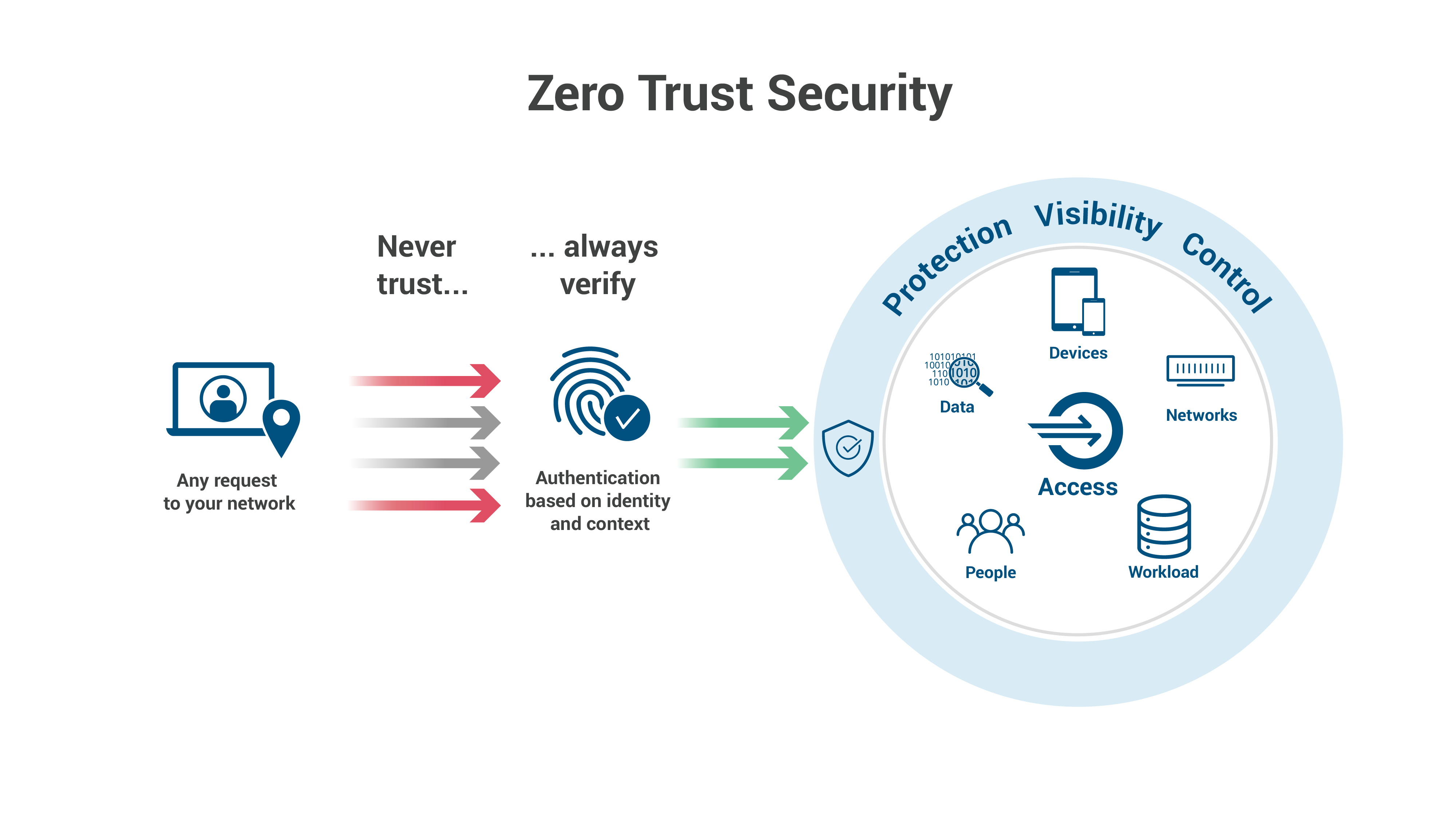

Zero Trust là mô hình an ninh mạng dựa trên nguyên tắc: không tin cậy mặc định bất kỳ người dùng, thiết bị, ứng dụng hay kết nối nào, dù truy cập từ bên ngoài hay đang ở bên trong mạng nội bộ.

Thay vì giả định rằng mọi thứ “ở trong mạng” đều an toàn, Zero Trust yêu cầu mọi truy cập phải được xác minh liên tục, ủy quyền theo ngữ cảnh và giới hạn đúng phạm vi cần thiết. Nói cách khác, mỗi yêu cầu truy cập đều phải được kiểm tra trước khi được cấp quyền.

Đây là cách tiếp cận phù hợp với hạ tầng CNTT hiện đại, nơi dữ liệu, người dùng và ứng dụng không còn nằm trọn trong một “vành đai mạng” cố định như trước.

1.1. Hiểu đơn giản về Zero Trust

Nếu mô hình bảo mật truyền thống giống như một tòa nhà có cổng bảo vệ bên ngoài, thì Zero Trust giống như việc kiểm tra danh tính tại mọi cửa ra vào quan trọng trong tòa nhà.

Người dùng không được tin tưởng chỉ vì:

-

đang ở trong mạng LAN

-

đã kết nối VPN

-

dùng thiết bị của công ty

-

từng đăng nhập thành công trước đó

Mọi truy cập đều cần được đánh giá dựa trên danh tính, thiết bị, vị trí, thời gian, mức độ rủi ro và chính sách bảo mật hiện hành.

1.2. Zero Trust không chỉ là một sản phẩm

Zero Trust không phải là một thiết bị hay một phần mềm riêng lẻ. Đây là một chiến lược bảo mật tổng thể, kết hợp giữa:

-

chính sách kiểm soát truy cập

-

quản trị danh tính

-

xác thực đa yếu tố

-

phân đoạn mạng

-

giám sát hành vi

-

bảo vệ thiết bị đầu cuối

-

kiểm soát ứng dụng và dữ liệu

Do đó, doanh nghiệp không “mua Zero Trust” như mua firewall, mà sẽ xây dựng kiến trúc Zero Trust theo từng giai đoạn.

2. Vì sao Zero Trust ngày càng quan trọng?

Môi trường CNTT hiện nay đã thay đổi mạnh so với mô hình mạng truyền thống. Người dùng làm việc từ xa, ứng dụng chạy trên cloud, dữ liệu phân tán và thiết bị truy cập ngày càng đa dạng. Điều này khiến mô hình bảo mật dựa trên “chu vi mạng” không còn đủ hiệu quả.

2.1. Ranh giới mạng truyền thống đã mờ đi

Trước đây, doanh nghiệp thường bảo vệ hệ thống theo kiểu “lâu đài và hào nước”: tập trung phòng thủ ở lớp ngoài, còn bên trong được mặc định tin cậy hơn. Cách này từng phù hợp khi:

-

nhân viên chủ yếu làm việc tại văn phòng

-

ứng dụng nằm trong data center nội bộ

-

thiết bị truy cập do doanh nghiệp quản lý chặt chẽ

Ngày nay, các giả định đó không còn đúng. Người dùng có thể truy cập hệ thống từ nhiều địa điểm, bằng nhiều loại thiết bị, qua Internet, SaaS, cloud và các kết nối hybrid.

2.2. Tấn công không chỉ đến từ bên ngoài

Một tài khoản bị lộ, một máy trạm nhiễm mã độc hay một kết nối bị chiếm quyền có thể trở thành điểm xuất phát cho việc di chuyển ngang trong hệ thống. Khi đó, nếu doanh nghiệp vẫn tin cậy mặc định môi trường nội bộ, kẻ tấn công sẽ dễ mở rộng phạm vi xâm nhập.

Zero Trust giúp giảm rủi ro này bằng cách:

-

xác minh liên tục

-

giới hạn quyền truy cập tối thiểu

-

tách nhỏ phạm vi truy cập

-

kiểm soát chặt chuyển động ngang trong mạng

2.3. Zero Trust phù hợp với doanh nghiệp hiện đại

Mô hình này đặc biệt phù hợp với các tổ chức đang:

-

triển khai hybrid work hoặc remote work

-

sử dụng đa cloud hoặc hybrid cloud

-

truy cập ứng dụng SaaS từ nhiều nơi

-

cần bảo vệ dữ liệu nhạy cảm, hệ thống quan trọng

-

phải đáp ứng yêu cầu tuân thủ và kiểm toán an ninh

3. Nguyên tắc cốt lõi của mô hình Zero Trust

Zero Trust không chỉ là “xác thực nhiều hơn”, mà là một cách thiết kế bảo mật xoay quanh kiểm soát truy cập theo rủi ro.

3.1. Never trust, always verify

Đây là nguyên tắc nổi tiếng nhất của Zero Trust. Mọi yêu cầu truy cập phải được kiểm tra trước, bất kể đến từ đâu.

Điều cần xác minh có thể bao gồm:

-

người dùng là ai

-

thiết bị có an toàn không

-

vị trí truy cập có hợp lệ không

-

ứng dụng được truy cập là gì

-

mức độ nhạy cảm của tài nguyên

-

hành vi có bất thường hay không

3.2. Cấp quyền tối thiểu

Người dùng và ứng dụng chỉ nên được cấp quyền đúng với phần việc cần thực hiện, trong khoảng thời gian cần thiết. Điều này giúp giảm đáng kể bề mặt tấn công khi tài khoản hoặc thiết bị bị xâm nhập.

3.3. Giả định luôn có thể bị xâm nhập

Zero Trust được xây dựng trên tư duy thực tế: không nên giả định hệ thống luôn an toàn. Thay vào đó, cần thiết kế kiến trúc sao cho:

-

phát hiện sớm bất thường

-

khoanh vùng nhanh sự cố

-

hạn chế lan rộng

-

tăng khả năng phản ứng và phục hồi

3.4. Kiểm tra và giám sát liên tục

Việc xác thực không chỉ diễn ra ở thời điểm đăng nhập. Một phiên truy cập đang hoạt động vẫn có thể bị đánh giá lại nếu:

-

thiết bị đổi trạng thái bảo mật

-

IP hoặc vị trí thay đổi bất thường

-

hành vi người dùng có dấu hiệu rủi ro

-

ứng dụng hoặc dữ liệu truy cập vượt ngoài chính sách

4. Zero Trust hoạt động như thế nào?

Zero Trust hoạt động bằng cách kết hợp nhiều lớp kiểm soát để đánh giá từng yêu cầu truy cập theo ngữ cảnh.

4.1. Xác minh danh tính người dùng

Bước đầu tiên là xác định chính xác ai đang yêu cầu truy cập. Doanh nghiệp thường kết hợp:

-

Identity Provider (IdP)

-

Single Sign-On (SSO)

-

Multi-Factor Authentication (MFA)

-

chính sách truy cập theo vai trò

Danh tính là nền tảng của Zero Trust vì mọi chính sách sau đó đều xoay quanh user, nhóm người dùng, vai trò và mức độ rủi ro.

4.2. Đánh giá trạng thái thiết bị

Không chỉ người dùng, thiết bị truy cập cũng cần được kiểm tra. Một thiết bị chưa cập nhật bản vá, không có EDR, bị root/jailbreak hoặc có cấu hình không đạt chuẩn có thể bị từ chối truy cập hoặc chỉ được cấp quyền rất hạn chế.

4.3. Kiểm soát truy cập theo ngữ cảnh

Thay vì cấp quyền cố định, Zero Trust cho phép ra quyết định dựa trên nhiều yếu tố:

-

người dùng nào

-

truy cập từ đâu

-

dùng thiết bị gì

-

vào thời điểm nào

-

đang truy cập ứng dụng nào

-

rủi ro hiện tại là thấp hay cao

4.4. Phân đoạn và cô lập tài nguyên

Micro-segmentation là thành phần rất quan trọng trong Zero Trust. Tài nguyên được chia nhỏ thành các vùng truy cập, mỗi vùng có chính sách riêng. Nhờ đó, nếu một tài khoản hoặc máy chủ bị xâm nhập, phạm vi ảnh hưởng vẫn bị giới hạn.

5. Những thành phần công nghệ thường gặp trong kiến trúc Zero Trust

Để triển khai Zero Trust hiệu quả, doanh nghiệp thường kết hợp nhiều công nghệ thay vì chỉ dựa vào một giải pháp duy nhất.

5.1. Identity and Access Management (IAM)

IAM giúp quản lý danh tính, vai trò, quyền truy cập và vòng đời tài khoản. Đây là lớp nền tảng của Zero Trust.

5.2. Multi-Factor Authentication (MFA)

MFA bổ sung thêm lớp xác thực ngoài mật khẩu, giúp giảm đáng kể rủi ro từ tài khoản bị lộ thông tin đăng nhập.

5.3. Endpoint Security và Device Posture

Các công cụ EDR, XDR, MDM/UEM hay hệ thống đánh giá posture thiết bị giúp xác minh xem endpoint có đáp ứng chính sách bảo mật trước khi truy cập hay không.

5.4. Zero Trust Network Access (ZTNA)

ZTNA là cách tiếp cận cấp quyền truy cập ứng dụng theo danh tính và chính sách, thay cho mô hình VPN toàn mạng truyền thống. Người dùng chỉ được kết nối tới đúng ứng dụng được phép, thay vì “vào cả mạng nội bộ”.

5.5. Micro-segmentation

Micro-segmentation chia nhỏ mạng hoặc workload thành các vùng bảo vệ chi tiết, giúp giảm lateral movement và tăng khả năng khoanh vùng sự cố.

5.6. Logging, Analytics và Threat Detection

Zero Trust cần khả năng ghi log, phân tích hành vi, phát hiện bất thường và phản ứng nhanh. Các nền tảng SIEM, UEBA, NDR hoặc XDR thường đóng vai trò quan trọng ở lớp này.

6. Lợi ích thực tế của Zero Trust đối với doanh nghiệp

Zero Trust không chỉ giúp tăng cường an ninh, mà còn hỗ trợ doanh nghiệp vận hành linh hoạt hơn trong môi trường CNTT hiện đại.

6.1. Giảm rủi ro truy cập trái phép

Việc xác minh liên tục và kiểm soát chặt theo ngữ cảnh giúp ngăn truy cập không hợp lệ ngay từ đầu, kể cả khi thông tin đăng nhập bị lộ.

6.2. Hạn chế di chuyển ngang trong hệ thống

Nhờ phân đoạn chi tiết và quyền tối thiểu, kẻ tấn công khó mở rộng từ một điểm xâm nhập sang các hệ thống khác.

6.3. Phù hợp với làm việc từ xa và cloud

Zero Trust hỗ trợ mô hình truy cập hiện đại tốt hơn so với kiến trúc phụ thuộc hoàn toàn vào VPN và chu vi mạng truyền thống.

6.4. Tăng khả năng quan sát và kiểm soát

Doanh nghiệp có thể nhìn rõ hơn ai đang truy cập gì, bằng thiết bị nào, trong bối cảnh nào và có vi phạm chính sách hay không.

6.5. Hỗ trợ tuân thủ và kiểm toán

Nhiều tổ chức cần chứng minh khả năng kiểm soát truy cập, lưu vết và bảo vệ dữ liệu. Zero Trust giúp chuẩn hóa các lớp kiểm soát này tốt hơn.

7. Zero Trust khác gì so với mô hình bảo mật truyền thống?

Sự khác biệt lớn nhất nằm ở giả định về niềm tin.

7.1. Mô hình truyền thống: tin bên trong, chặn bên ngoài

Mô hình cũ tập trung bảo vệ chu vi mạng. Khi người dùng đã vào được bên trong, họ thường được tin cậy nhiều hơn mức cần thiết.

7.2. Zero Trust: không có vùng tin cậy mặc định

Trong Zero Trust, không tồn tại khái niệm “đã ở bên trong là an toàn”. Mọi truy cập đều cần được xác thực, đánh giá và giới hạn.

7.3. VPN không phải là Zero Trust

VPN vẫn có thể là một phần của hệ thống truy cập từ xa, nhưng bản chất VPN là mở đường vào mạng. Trong khi đó, Zero Trust hướng đến việc cấp quyền theo từng ứng dụng, từng tài nguyên, từng ngữ cảnh truy cập.

8. Các thách thức khi triển khai Zero Trust

Mặc dù Zero Trust là hướng đi đúng, việc triển khai thực tế không nên làm theo kiểu “thay mới toàn bộ” trong một lần.

8.1. Hạ tầng cũ và hệ thống phân tán

Nhiều doanh nghiệp đang vận hành hệ thống legacy, ứng dụng cũ hoặc kiến trúc mạng chưa sẵn sàng cho phân đoạn chi tiết và kiểm soát truy cập hiện đại.

8.2. Thiếu dữ liệu danh tính và tài sản

Muốn triển khai Zero Trust tốt, doanh nghiệp cần biết rõ:

-

có những user nào

-

có những thiết bị nào

-

ứng dụng nào đang được dùng

-

dữ liệu nào là quan trọng

-

luồng truy cập nào đang tồn tại

Nếu thiếu khả năng nhìn thấy tài sản và luồng truy cập, chính sách dễ bị sai hoặc thiếu thực tế.

8.3. Trải nghiệm người dùng

Nếu thiết kế không hợp lý, Zero Trust có thể làm tăng số bước xác thực hoặc gây gián đoạn trải nghiệm. Vì vậy, cần cân bằng giữa bảo mật và tính tiện dụng bằng các chính sách theo rủi ro.

9. Lộ trình triển khai Zero Trust cho doanh nghiệp

Triển khai Zero Trust hiệu quả thường nên đi theo từng giai đoạn, có ưu tiên rõ ràng.

9.1. Xác định tài sản cần bảo vệ

Trước tiên, doanh nghiệp cần xác định:

-

ứng dụng quan trọng

-

dữ liệu nhạy cảm

-

tài khoản đặc quyền

-

hệ thống lõi

-

luồng truy cập có rủi ro cao

9.2. Chuẩn hóa danh tính và xác thực

Ưu tiên triển khai:

-

SSO

-

MFA

-

chính sách truy cập có điều kiện

-

quản lý tài khoản đặc quyền

Đây thường là điểm khởi đầu nhanh và mang lại hiệu quả rõ rệt.

9.3. Kiểm soát thiết bị và truy cập ứng dụng

Tiếp theo, doanh nghiệp nên đánh giá posture thiết bị, chuẩn hóa endpoint security và triển khai truy cập theo ứng dụng thay vì mở toàn mạng.

9.4. Phân đoạn hệ thống và giám sát liên tục

Khi nền tảng danh tính và endpoint đã tốt hơn, doanh nghiệp có thể tiến tới:

-

micro-segmentation

-

phát hiện bất thường

-

phản ứng tự động

-

kiểm soát luồng truy cập giữa người dùng, ứng dụng và workload

9.5. Tối ưu chính sách theo rủi ro

Zero Trust không phải dự án làm một lần là xong. Doanh nghiệp cần liên tục điều chỉnh chính sách dựa trên:

-

thay đổi hạ tầng

-

thay đổi mô hình làm việc

-

mối đe dọa mới

-

kết quả giám sát thực tế

10. Khi nào doanh nghiệp nên bắt đầu với Zero Trust?

Doanh nghiệp nên bắt đầu càng sớm càng tốt nếu đang gặp một trong các tình huống sau:

-

nhân viên truy cập hệ thống từ nhiều nơi

-

ứng dụng nằm trên cloud và on-prem đồng thời

-

đang dùng VPN nhưng khó kiểm soát phạm vi truy cập

-

cần bảo vệ tài khoản quản trị và dữ liệu nhạy cảm

-

muốn giảm rủi ro ransomware hoặc truy cập trái phép

-

cần nâng cấp kiến trúc bảo mật theo hướng hiện đại hơn

Điều quan trọng là không nhất thiết phải triển khai toàn bộ ngay từ đầu. Cách hiệu quả nhất là bắt đầu từ những điểm có tác động lớn như danh tính, MFA, thiết bị đầu cuối và truy cập ứng dụng.

11. Kết luận

Zero Trust là mô hình bảo mật hiện đại giúp doanh nghiệp chuyển từ tư duy “tin cậy mặc định” sang “xác minh liên tục”. Trong bối cảnh người dùng, thiết bị, ứng dụng và dữ liệu ngày càng phân tán, đây không còn là lựa chọn mang tính xu hướng, mà đã trở thành hướng tiếp cận cần thiết để giảm rủi ro an ninh mạng.

Thay vì chỉ dựa vào tường lửa hay chu vi mạng, Zero Trust tập trung vào danh tính, thiết bị, ngữ cảnh truy cập và quyền tối thiểu. Khi được triển khai đúng lộ trình, mô hình này giúp doanh nghiệp tăng khả năng bảo vệ tài nguyên quan trọng, hạn chế lan rộng khi xảy ra sự cố và phù hợp hơn với môi trường làm việc hybrid, cloud và số hóa hiện nay.

12. Câu hỏi thường gặp về Zero Trust

12.1. Zero Trust có thay thế hoàn toàn firewall không?

Không. Firewall vẫn có vai trò quan trọng trong bảo mật mạng. Zero Trust không loại bỏ hoàn toàn firewall mà bổ sung lớp kiểm soát truy cập chi tiết hơn dựa trên danh tính, thiết bị và ngữ cảnh.

12.2. Zero Trust có giống ZTNA không?

Không hoàn toàn. ZTNA là một thành phần hoặc cách triển khai truy cập trong kiến trúc Zero Trust. Còn Zero Trust là chiến lược tổng thể rộng hơn.

12.3. Doanh nghiệp nhỏ có cần Zero Trust không?

Có. Ngay cả doanh nghiệp nhỏ cũng có thể áp dụng Zero Trust ở mức phù hợp, bắt đầu từ MFA, quản lý danh tính, bảo vệ endpoint và giới hạn quyền truy cập.

12.4. Zero Trust có bắt buộc phải dùng nhiều sản phẩm khác nhau?

Thường là có nhiều thành phần, nhưng không nhất thiết phải mua quá nhiều công cụ ngay từ đầu. Quan trọng là có lộ trình rõ ràng và triển khai theo mức độ ưu tiên.