Danh mục sản phẩm

MACsec là gì? So sánh MACsec 128 bit vs 256 bit, hướng dẫn cấu hình MACsec trên Catalyst 9200/9300.

1. MACsec là gì?

MACsec (Media Access Control Security) là chuẩn bảo mật lớp 2 theo IEEE 802.1AE, cho phép xác thực và mã hóa lưu lượng Ethernet giữa các thiết bị như switch–switch hoặc switch–host.

1.1 Nguyên lý hoạt động

- MACsec hoạt động tại Layer 2 (Data Link Layer)

- Sử dụng MACsec Key Agreement (MKA) để trao đổi khóa

- Mã hóa toàn bộ traffic (trừ EAPOL) khi bật MACsec

1.2 Lợi ích chính

- Mã hóa end-to-end ở Layer 2 → chống sniffing nội bộ

- Xác thực thiết bị → tránh rogue device

- Bảo vệ dữ liệu real-time (VoIP, video, SCADA)

- Không phụ thuộc IP → hiệu quả hơn IPsec trong LAN

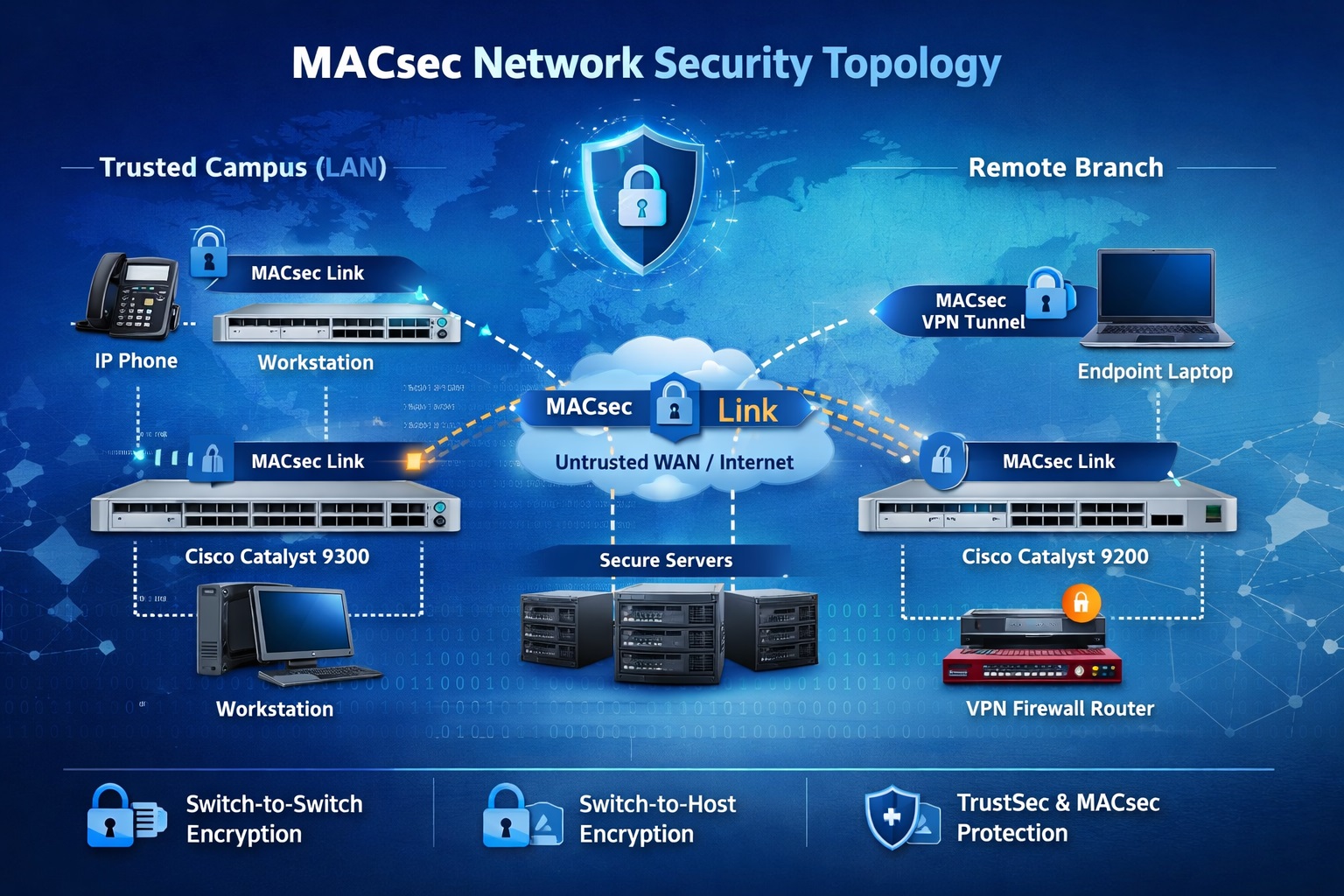

2. Mô hình MACsec (Cisco)

2.1 Các kiểu triển khai

- Switch ↔ Switch

- Switch ↔ Host

- TrustSec + MACsec (NDAC/SAP)

Cisco khuyến nghị:

- Dùng MKA-based MACsec cho link point-to-point

3. So sánh MACsec 128 vs 256 (Cisco)

3.1 Tổng quan Cipher Suite

- GCM-AES-128 (mặc định)

- GCM-AES-256 (yêu cầu license/hardware hỗ trợ)

3.2 Bảng so sánh chi tiết

| Tiêu chí | MACsec 128-bit | MACsec 256-bit |

|---|---|---|

| Thuật toán | AES-GCM-128 | AES-GCM-256 |

| Mức độ bảo mật | Cao | Rất cao |

| Hiệu năng | Tốt hơn | Giảm nhẹ |

| CPU/ASIC load | Thấp hơn | Cao hơn |

| Mặc định Cisco | ✔ Có | ✖ Không |

| Yêu cầu license | Không | Có (Network Advantage) |

| Thiết bị hỗ trợ | Hầu hết Catalyst | Một số model cao (9200CX, 9300) |

3.3 Lưu ý quan trọng từ Cisco

- Catalyst 9200 chỉ hỗ trợ MACsec 128-bit, riêng 9200CX kèm license Network Advantage hỗ trợ MACsec 256.

- Catalyst 9300 hỗ trợ AES-256 (cần license Network Advantage)

-

Cisco khuyến nghị: Có thể cấu hình policy hỗ trợ cả 128 và 256 nếu thiết bị cho phép

3.4 Khi nào dùng 128 vs 256?

- MACsec 128:

- Doanh nghiệp SMB

- Campus network thông thường

- MACsec 256:

- Chính phủ / tài chính / yêu cầu compliance cao

- Data center hoặc core network

4. Điều kiện triển khai MACsec (Cisco)

4.1 Yêu cầu bắt buộc

- Link point-to-point

- Không hỗ trợ trên EtherChannel (phải cấu hình từng port)

- Cần:

- 802.1X

- AAA

- MKA phải được cấu hình

5. Hướng dẫn cấu hình MACsec trên Cisco Catalyst 9200/9300

5.1 Bước 1 – Tạo key chain

conf

tkey chain MACSEC-KEY macsec

key 1000

cryptographic-algorithm aes-128-cmac

key-string 0 Cisco123

Nếu dùng 256-bit:

cryptographic-algorithm aes-256-cmac

5.2 Bước 2 – Tạo MKA Policy

mka policy MACSEC-POLICY

key-server priority 0

Cisco lưu ý:

- Default cipher = AES-128

- Có thể thêm AES-256 nếu thiết bị hỗ trợ

5.3 Bước 3 – Cấu hình interface

interface GigabitEthernet1/0/1

switchport mode trunk

authentication port-control auto

mab

dot1x pae authenticator

mka policy MACSEC-POLICY

macsec

5.4 Bước 4 – Kiểm tra trạng thái

show macsec interface gi1/0/1

show mka sessions

6. Best Practice triển khai MACsec (Cisco khuyến nghị)

- Luôn dùng MKA (không dùng static key)

- Không cấu hình trên Port-Channel

- Kiểm tra license trước khi dùng AES-256

- Dùng policy riêng cho security compliance

- Monitor:

- Replay protection

- Key lifetime

7. Kết luận

MACsec là giải pháp bảo mật Layer 2 cực kỳ hiệu quả trong hệ thống mạng doanh nghiệp hiện đại, đặc biệt với hạ tầng switch Cisco.

- MACsec 128: đủ dùng cho 90% doanh nghiệp

- MACsec 256: dành cho môi trường yêu cầu bảo mật cao

Với dòng:

- Catalyst 9200 → chỉ dùng 128-bit (256 bit trên 9200CX + license)

- Catalyst 9300 → có thể dùng 256-bit (license + hardware)