Danh mục sản phẩm

LAB RADIUS Single Sign-On (RSSO) trên Fortigate với 802.1x trên Cisco 2960

1. Giới thiệu giải pháp RSSO với 802.1X

Trong nhiều hệ thống mạng doanh nghiệp, việc kiểm soát truy cập Internet theo user hoặc group trong Active Directory là yêu cầu phổ biến. Một trong những giải pháp hiệu quả là sử dụng RADIUS Single Sign-On (RSSO) kết hợp với 802.1X authentication.

Trong mô hình này:

-

Người dùng xác thực vào mạng LAN bằng 802.1X

-

Switch gửi yêu cầu xác thực đến RADIUS Server

-

Sau khi xác thực thành công, RADIUS gửi Accounting packet đến firewall

-

Firewall nhận diện user và áp dụng policy tương ứng

Cơ chế này giúp người dùng không cần đăng nhập lại trên firewall, vì thông tin đăng nhập đã được xác thực ở tầng truy cập mạng.

2. RSSO là gì?

RSSO (RADIUS Single Sign-On) là cơ chế cho phép firewall nhận thông tin user từ RADIUS accounting packet.

Khi người dùng đăng nhập qua 802.1X:

-

Switch gửi request xác thực tới RADIUS

-

RADIUS xác thực user với Active Directory

-

Khi thành công, RADIUS gửi Accounting Start đến firewall

-

Firewall ghi nhận:

-

Username

-

IP address

-

User group

Nhờ đó firewall có thể áp dụng policy theo identity-based firewall policy.

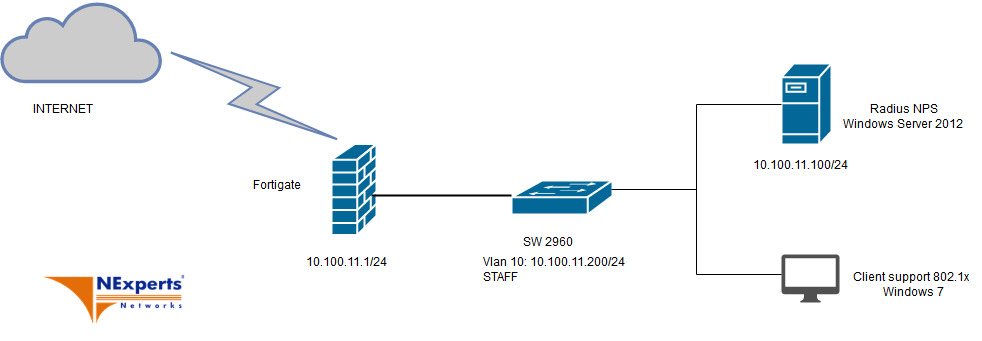

3. Mô hình lab triển khai

Mô hình lab gồm các thành phần chính:

| Thiết bị | Vai trò |

|---|---|

| Switch Cisco | xác thực 802.1X |

| Windows Server (NPS) | RADIUS server |

| Firewall FortiGate | nhận RSSO |

| PC Client | thiết bị người dùng |

Luồng hoạt động của hệ thống:

-

PC kết nối vào switch

-

Switch yêu cầu xác thực 802.1X

-

Thông tin xác thực gửi đến NPS Server

-

NPS xác thực user trong Active Directory

-

NPS gửi RADIUS Accounting đến firewall

-

Firewall nhận user và áp policy theo group.

Mô hình lab RSSO

Ở đây không đi chi tiết vào config fortigate trunk vlan với 2960, việc cài đặt Network Policy Server (NPS) window server 2012

4. Cấu hình RADIUS trên Windows NPS

4.1 Thêm RADIUS Client

Trên Network Policy Server, cần thêm switch vào danh sách RADIUS client.

Thông tin cấu hình gồm:

-

IP address của switch

-

Shared secret

Ví dụ:

Client name: Switch-2960

IP address: 192.168.1.200

Shared secret: 123456

Điều này cho phép switch gửi yêu cầu xác thực đến NPS.

Các bước thực hiện

- Thêm radius client là switch Cisco 2960 vào NPS

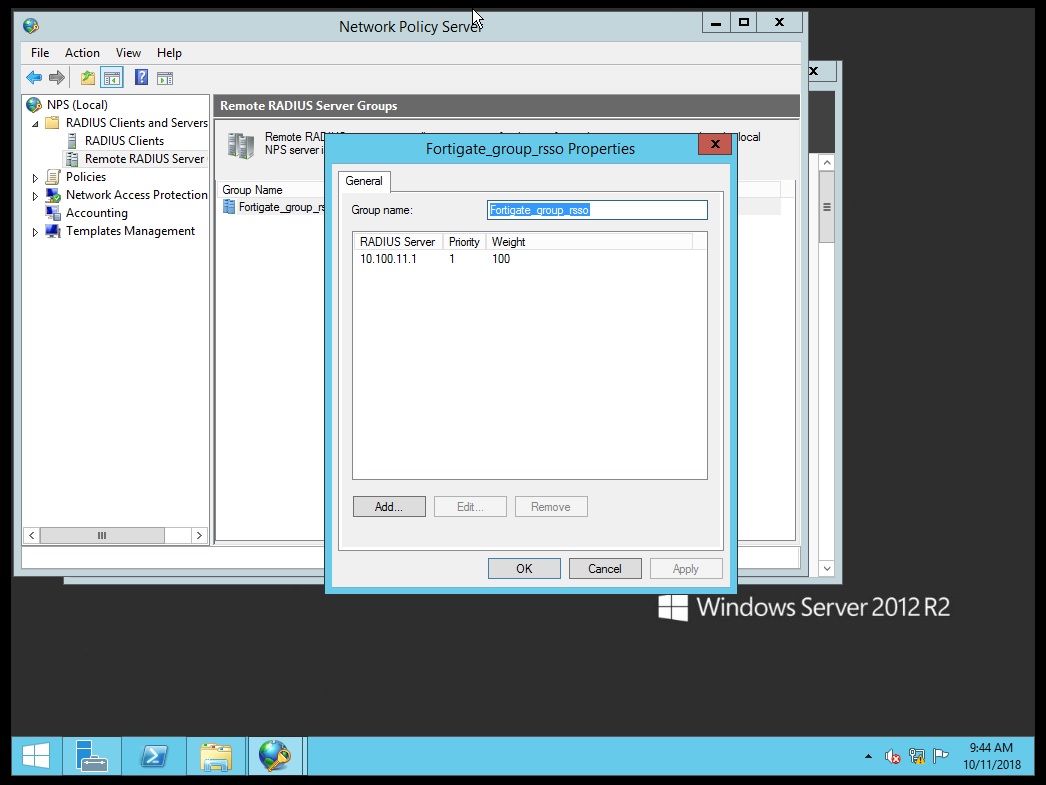

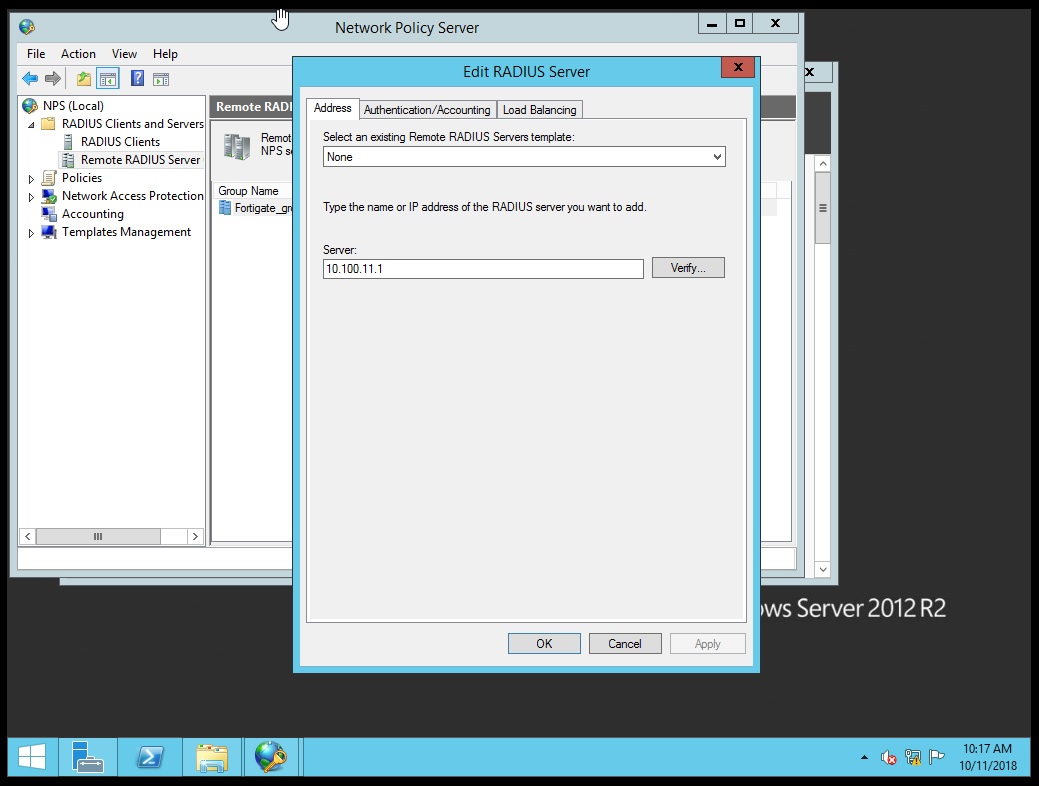

4.2 Tạo Remote RADIUS Server Group

Trong NPS cần tạo Remote RADIUS Server Group để forward accounting đến firewall.

Thông tin cấu hình gồm:

Fortigate IP

Accounting port: 1813

Shared secret

Khi user đăng nhập thành công, NPS sẽ gửi packet accounting đến firewall.

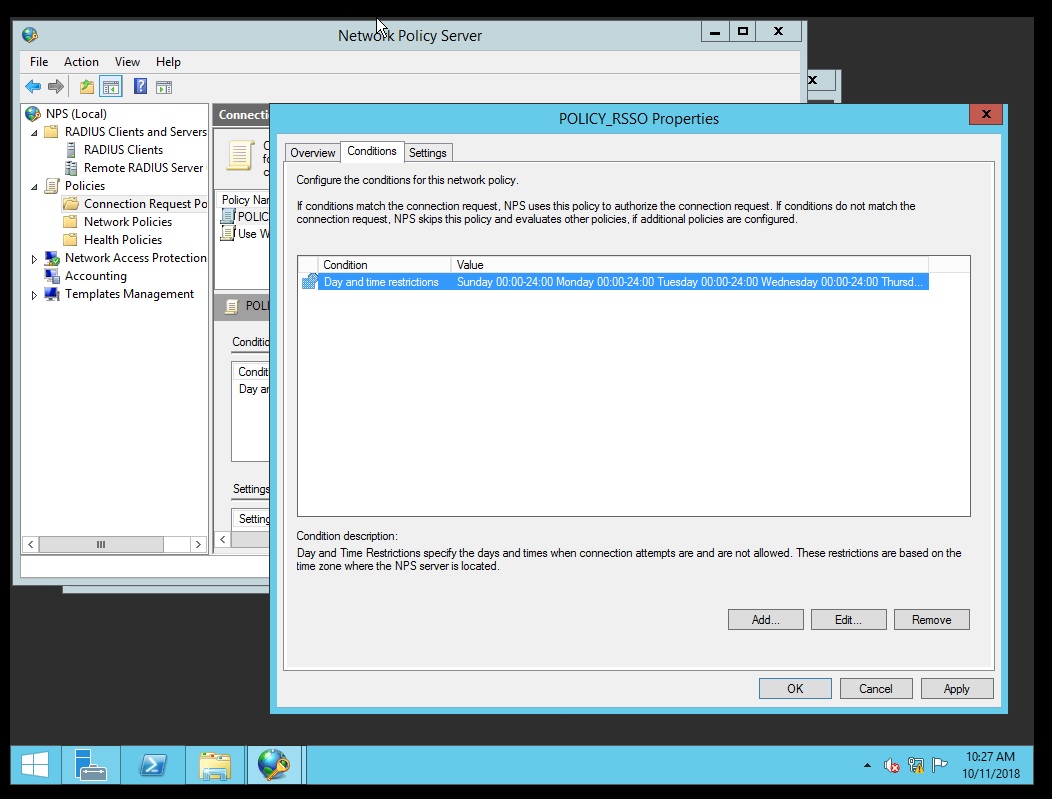

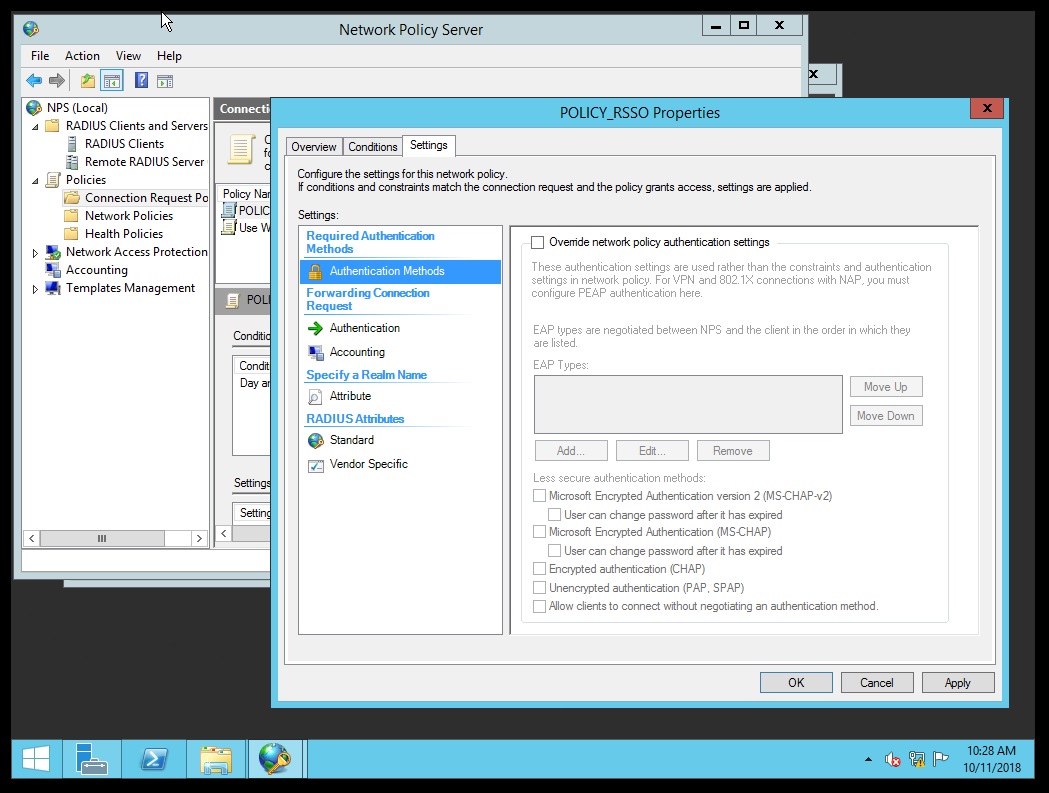

4.3 Tạo Connection Request Policy

Tiếp theo cần tạo Connection Request Policy để xử lý các request từ switch.

Policy này xác định:

-

nguồn request

-

phương thức xác thực

-

server xử lý authentication.

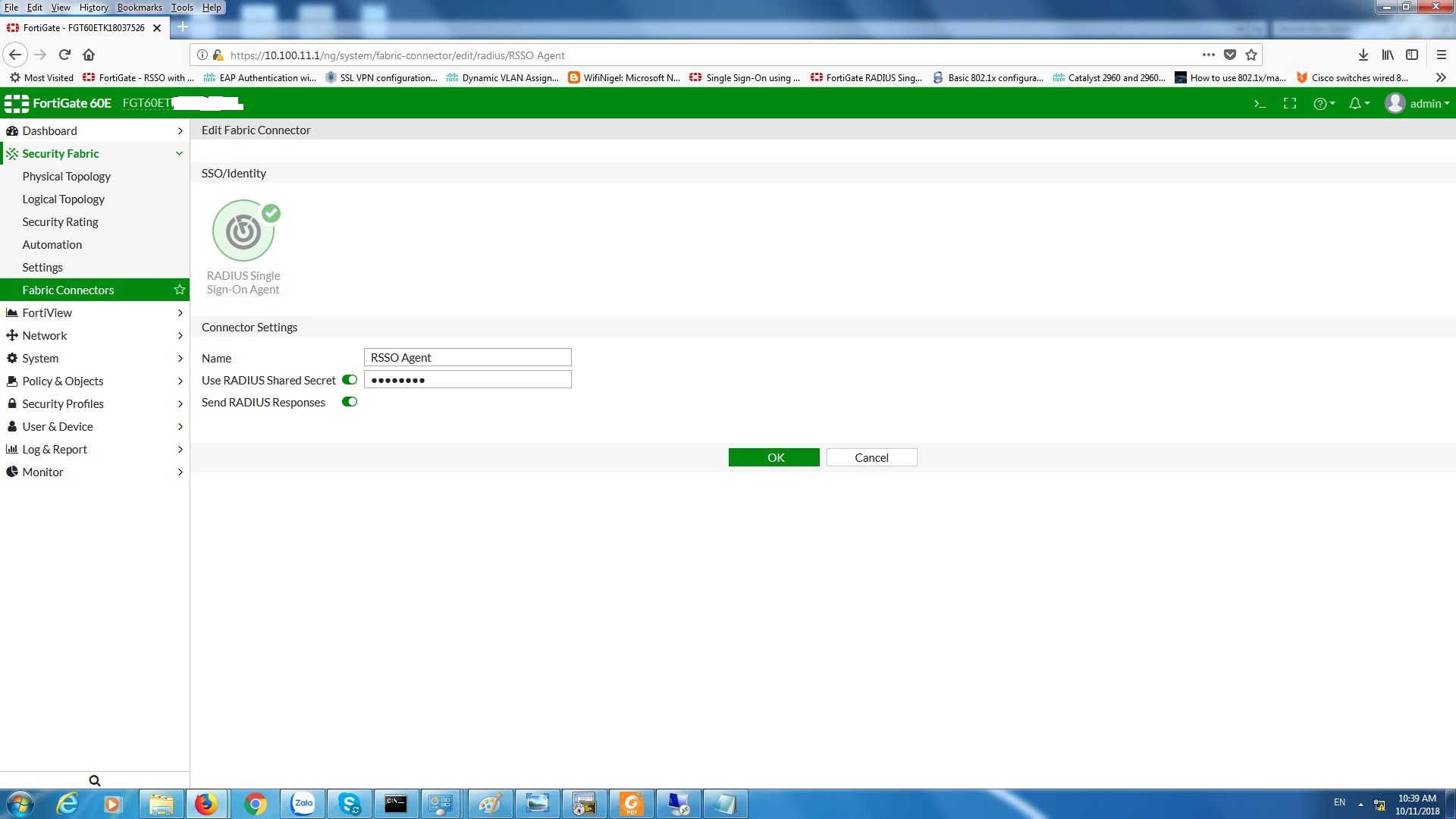

5. Cấu hình RSSO trên FortiGate

Trên firewall cần bật tính năng RSSO để nhận thông tin user từ RADIUS.

Các bước cấu hình cơ bản:

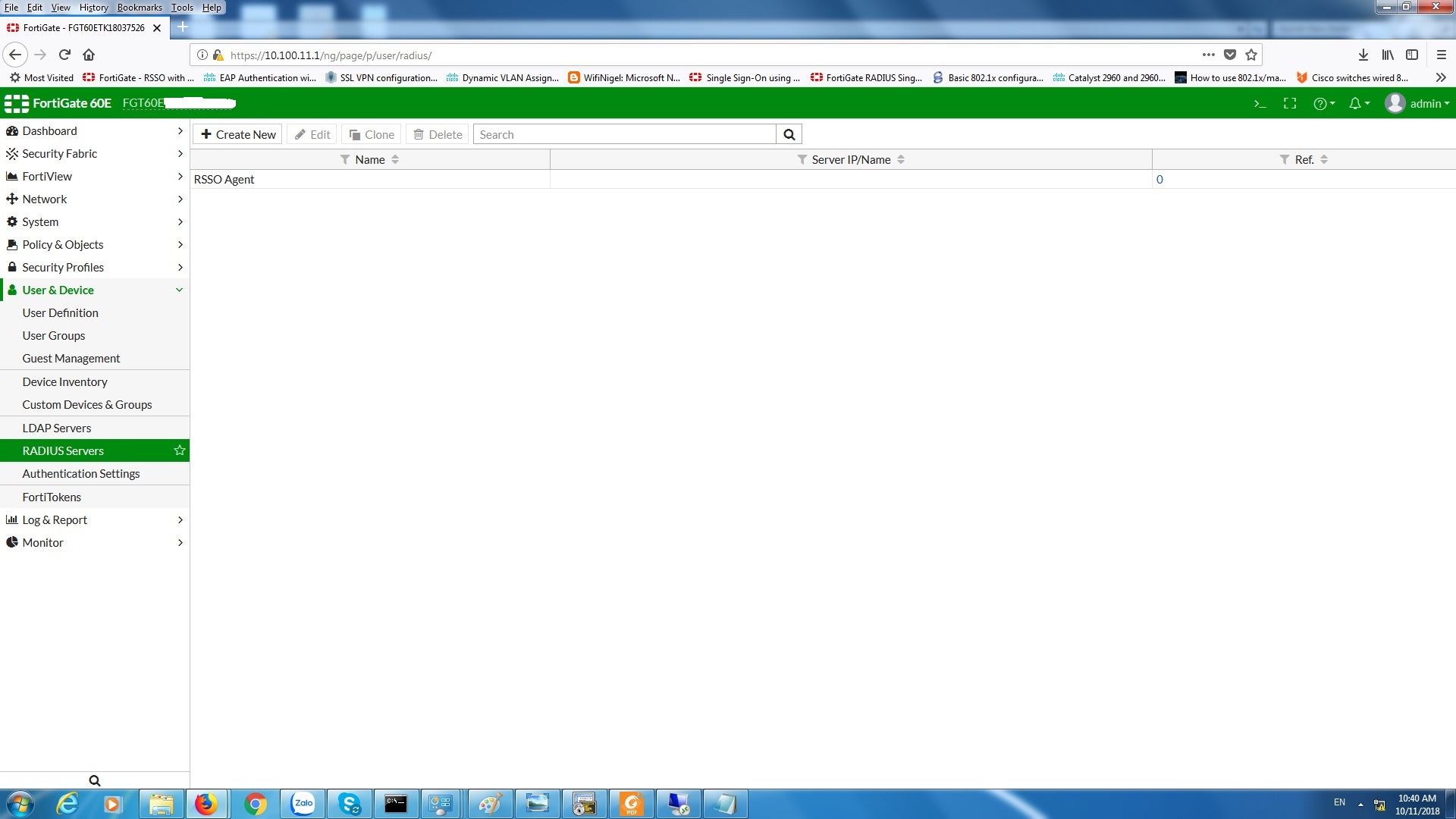

5.1 Tạo RADIUS server

Ví dụ:

config user radius

edit NPS-RADIUS

set server 10.100.11.100

set secret 123456

next

end

5.2 Enable RSSO

Firewall cần bật chế độ RSSO:

config user radius

edit NPS-RADIUS

set rsso enable

end

Sau khi bật RSSO, firewall sẽ ghi nhận user login thông qua RADIUS accounting.

5.3 Tạo User Group

Sau khi nhận thông tin user, firewall cần ánh xạ user vào group.

Ví dụ:

config user group

edit Staff

set member NPS-RADIUS

end

Group này sẽ được sử dụng trong firewall policy.

6. Cấu hình 802.1X trên Switch Cisco

Switch sẽ đóng vai trò authenticator trong quá trình xác thực 802.1X.

6.1 Bật AAA

aaa new-model

aaa authentication dot1x default group radius

6.2 Cấu hình RADIUS server

radius-server host 192.168.1.10 auth-port 1812 acct-port 1813 key vnexperts

6.3 Bật 802.1X toàn hệ thống

dot1x system-auth-control

6.4 Cấu hình port access

Ví dụ cấu hình cho port kết nối PC:

interface fastEthernet0/12

switchport mode access

authentication port-control autodot1x pae authenticator

Khi PC kết nối vào port, switch sẽ yêu cầu xác thực 802.1X.

7. Cấu hình xác thực 802.1X trên máy tính

Trên máy client cần bật xác thực 802.1X.

Các bước:

-

Mở Network Adapter

-

Chọn Ethernet

-

Tab Authentication

-

Enable IEEE 802.1X authentication

Sau khi cấu hình xong, khi cắm dây mạng vào port 12 của switch Cisco 2960:

-

PC sẽ gửi thông tin xác thực

-

Switch forward đến RADIUS

-

RADIUS xác thực với Active Directory.

8. Kiểm tra user trên FortiGate

Sau khi user login thành công, có thể kiểm tra trên firewall.

Vào:

Monitor → Firewall User Monitor

Firewall sẽ hiển thị:

| Username | User Group | IP address | Duration | Traffice Volume | Member |

|---|---|---|---|---|---|

| itvne | Staff | 10.100.11.2 | 37 second(s) | 0B | Radius Single Sing-On |

Khi đó firewall có thể áp dụng policy dựa trên user.

9. Ưu điểm của mô hình RSSO + 802.1X

Mô hình này mang lại nhiều lợi ích trong hệ thống mạng doanh nghiệp.

Single Sign-On

Người dùng chỉ cần đăng nhập một lần khi kết nối mạng.

Kiểm soát truy cập theo user

Firewall có thể áp policy theo:

-

user

-

group

-

phòng ban.

Tăng cường bảo mật mạng

802.1X đảm bảo:

-

chỉ thiết bị hợp lệ mới truy cập được mạng

-

người dùng phải xác thực trước khi truy cập tài nguyên.

10. Kết luận

Việc kết hợp 802.1X authentication trên switch với RSSO trên firewall giúp xây dựng hệ thống mạng có khả năng kiểm soát truy cập theo người dùng một cách hiệu quả.

Giải pháp này thường được triển khai trong các hệ thống doanh nghiệp để:

-

quản lý truy cập Internet

-

áp dụng policy theo phòng ban

-

nâng cao bảo mật mạng LAN.