Danh mục sản phẩm

Bảo mật mạng WiFi: 8 cách cấu hình an toàn, dễ áp dụng

1. Bảo mật mạng WiFi là gì?

Bảo mật mạng WiFi là việc cấu hình và kiểm soát hệ thống mạng không dây để ngăn truy cập trái phép, bảo vệ dữ liệu truyền qua sóng vô tuyến và giảm nguy cơ bị nghe lén, chiếm quyền hoặc cài cắm thiết bị lạ. Đây là việc quan trọng không chỉ với doanh nghiệp mà cả mạng gia đình, vì router và điểm truy cập WiFi thường là mục tiêu bị khai thác nếu cấu hình yếu hoặc để mặc định quá lâu.

1.1. Vì sao WiFi cần được bảo mật kỹ?

Khác với mạng có dây, tín hiệu WiFi phát ra không gian xung quanh. Nếu cấu hình kém an toàn, người ngoài phạm vi sử dụng vẫn có thể dò thấy mạng, thử mật khẩu, khai thác lỗ hổng trên router hoặc lợi dụng thiết bị chưa cập nhật. CISA đặc biệt khuyến nghị người dùng gia đình và văn phòng nhỏ phải tăng cường bảo vệ router vì đây là cửa ngõ vào toàn bộ mạng nội bộ.

2. Những rủi ro phổ biến khi mạng WiFi bảo mật kém

Một mạng WiFi cấu hình sơ sài có thể kéo theo nhiều rủi ro hơn chỉ là “bị dùng chùa mạng”.

2.1. Bị truy cập trái phép

Nếu dùng mật khẩu yếu, tài khoản mặc định hoặc chuẩn mã hóa cũ, người lạ có thể vào mạng và dùng chung đường truyền Internet, thậm chí tiếp cận các thiết bị khác trong cùng mạng nội bộ. CISA xem việc đổi cấu hình mặc định là bước nền tảng để giảm nguy cơ này.

2.2. Bị đánh cắp dữ liệu hoặc theo dõi lưu lượng

Mạng WiFi dùng chuẩn bảo mật cũ hoặc cấu hình sai có thể làm tăng nguy cơ bị nghe lén, đặc biệt ở môi trường công cộng hoặc mạng chia sẻ nhiều người. Wi-Fi Alliance khuyến nghị dùng WPA3 khi có thể, hoặc tối thiểu là WPA2 với cấu hình mạnh, để tăng mức bảo vệ dữ liệu và xác thực.

2.3. Bị chiếm quyền router hoặc access point

Nếu kẻ xấu đăng nhập được vào giao diện quản trị, họ có thể đổi DNS, mở truy cập từ xa, thay cấu hình bảo mật hoặc cấy điểm yếu để tiếp tục khai thác. Đây là lý do CISA luôn nhấn mạnh việc đổi tài khoản mặc định và cập nhật firmware định kỳ.

2.4. Xuất hiện điểm phát giả mạo hoặc thiết bị lạ

Trong môi trường doanh nghiệp, ngoài người dùng lạ còn có nguy cơ rogue AP hoặc thiết bị không được phê duyệt tự tham gia mạng. CISA khuyến nghị doanh nghiệp cần có khả năng phát hiện rogue device và giám sát mạng không dây thường xuyên.

3. 8 cách bảo mật mạng WiFi dễ áp dụng nhất

Đây là các bước ngắn gọn nhưng hiệu quả, có thể áp dụng ngay cho mạng gia đình, văn phòng nhỏ và làm nền tảng cho hệ thống doanh nghiệp.

3.1. Đổi ngay tài khoản quản trị mặc định

Router, modem và access point thường có tài khoản mặc định rất dễ đoán. Nếu giữ nguyên, kẻ xấu chỉ cần truy cập vào giao diện quản trị là có thể kiểm soát cả mạng.

3.1.1. Cách làm đúng

-

Đổi username quản trị nếu thiết bị cho phép

-

Đặt mật khẩu quản trị mạnh, không trùng mật khẩu WiFi

-

Tắt quản trị từ xa nếu không cần

Đây là khuyến nghị cơ bản của CISA cho router gia đình và thiết bị hạ tầng mạng.

3.2. Ưu tiên WPA3, nếu chưa có thì dùng WPA2-AES

Wi-Fi Alliance hiện chứng nhận WPA3 cho cả môi trường cá nhân và doanh nghiệp, trong khi Cisco cũng khuyến nghị dùng cơ chế bảo mật mạnh thay cho các chuẩn cũ. Với mạng mới, nên ưu tiên WPA3. Nếu thiết bị chưa hỗ trợ đồng bộ, WPA2-AES vẫn là lựa chọn phù hợp hơn nhiều so với WEP hoặc WPA cũ.

3.2.1. Nên tránh

-

WEP

-

WPA đời cũ

-

cấu hình hỗn hợp cũ không cần thiết

3.3. Đặt mật khẩu WiFi mạnh và đủ dài

Mật khẩu WiFi không nên là số điện thoại, tên cửa hàng, tên công ty hay chuỗi quá ngắn. Nên dùng mật khẩu dài, khó đoán nhưng vẫn đủ dễ nhớ để quản lý.

3.3.1. Gợi ý dễ áp dụng

-

Dài từ 12 ký tự trở lên

-

Kết hợp chữ, số và ký tự đặc biệt

-

Không dùng cùng mật khẩu cho WiFi và tài khoản quản trị

CISA nhiều lần nhấn mạnh việc thay mật khẩu mặc định bằng mật khẩu mạnh là một trong các bước bảo vệ đầu tiên cho thiết bị mạng và IoT.

3.4. Tắt WPS nếu không thực sự cần

CISA từng cảnh báo cơ chế WPS bằng mã PIN có thể bị brute-force trong một số tình huống. Vì vậy, nếu không có nhu cầu ghép nối nhanh thiết bị, nên tắt WPS để giảm bề mặt tấn công.

3.5. Cập nhật firmware định kỳ

Firmware mới thường vá lỗi bảo mật, cải thiện độ ổn định và bổ sung tính năng bảo vệ. Router hoặc AP để quá lâu không cập nhật có thể trở thành điểm yếu cho toàn bộ mạng. CISA khuyến nghị người dùng kiểm tra và cập nhật router thường xuyên.

3.6. Tách mạng khách với mạng nội bộ

Nếu có khách, đối tác hoặc thiết bị không tin cậy cần vào Internet, hãy cho họ dùng Guest WiFi thay vì mạng chính. Cách này giúp tách lưu lượng và giảm nguy cơ truy cập sang máy tính, NAS, camera hoặc hệ thống nội bộ.

3.6.1. Lợi ích thực tế

-

giảm rủi ro lây lan trong mạng nội bộ

-

dễ giới hạn quyền truy cập

-

phù hợp cho văn phòng, showroom, quán cafe, gia đình có nhiều khách

3.7. Kiểm tra thiết bị lạ đang kết nối

Bạn nên vào trang quản trị để xem danh sách client đang online. Nếu thấy thiết bị lạ, hãy đổi mật khẩu WiFi, đăng xuất lại thiết bị cũ và rà soát cấu hình bảo mật. Với doanh nghiệp, Cisco và CISA đều nhấn mạnh việc theo dõi client, phân quyền truy cập và phát hiện thiết bị bất thường trong WLAN.

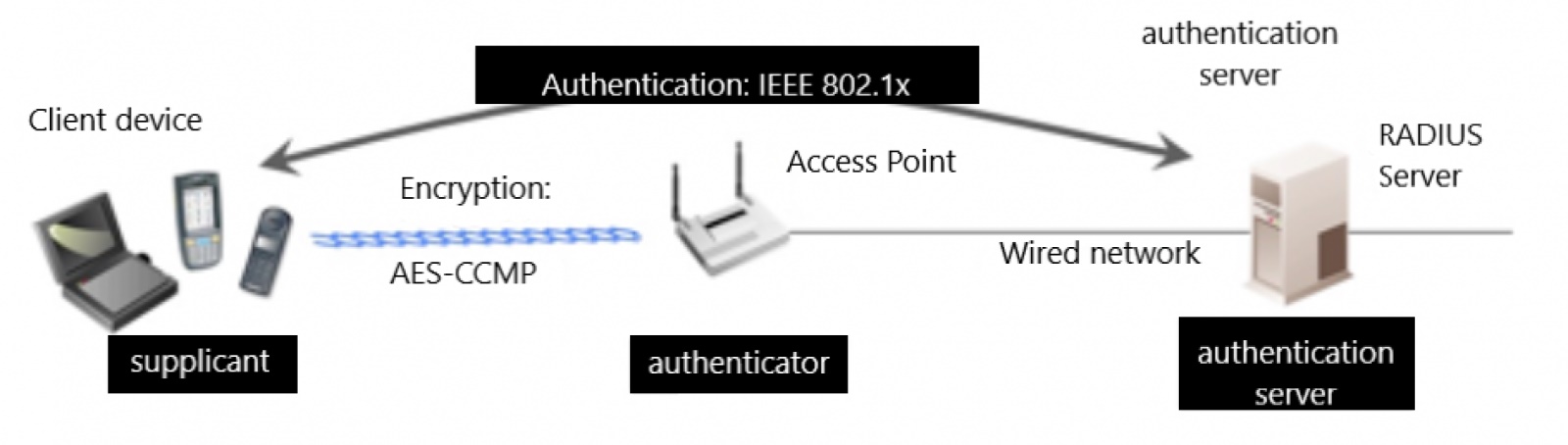

3.8. Với doanh nghiệp, nên dùng 802.1X thay vì chỉ chia sẻ mật khẩu chung

Cisco khuyến nghị WLAN doanh nghiệp nên dùng 802.1X để xác thực theo từng người dùng hoặc thiết bị, thay vì để mọi người dùng chung một mật khẩu PSK. Cách này giúp kiểm soát tốt hơn, thu hồi quyền nhanh hơn và phù hợp với môi trường cần bảo mật cao.

3.8.1. Khi nào cần 802.1X?

-

văn phòng có nhiều nhân viên

-

cần phân quyền rõ ràng

-

cần tích hợp với hệ thống xác thực tập trung

-

cần truy vết ai đã truy cập mạng

4. Có nên ẩn tên mạng WiFi hay không?

Ẩn SSID có thể giúp mạng bớt “lộ” với người dùng thông thường, nhưng đây không phải biện pháp bảo mật cốt lõi. Cách bảo vệ chính vẫn là mã hóa mạnh, mật khẩu tốt, firmware mới và kiểm soát truy cập đúng cách. Đây là điểm cần viết rõ để tránh hiểu nhầm rằng chỉ cần ẩn tên mạng là đủ an toàn. Việc này là một lớp phụ, không thay thế được WPA3/WPA2 hay quản trị tốt. Kết luận này là suy luận kỹ thuật dựa trên các khuyến nghị chính thống vốn tập trung vào xác thực, mã hóa, cập nhật và giám sát thay vì coi ẩn SSID là biện pháp chính.

5. Cấu hình bảo mật WiFi tối thiểu nên có

Nếu cần một checklist ngắn để áp dụng ngay, bạn có thể dùng bộ cấu hình tối thiểu sau:

5.1. Checklist nhanh

-

đổi tài khoản quản trị mặc định

-

đặt mật khẩu quản trị riêng

-

bật WPA3 hoặc WPA2-AES

-

đặt mật khẩu WiFi mạnh

-

tắt WPS

-

cập nhật firmware mới nhất

-

tách Guest WiFi nếu có khách hoặc thiết bị không tin cậy

-

kiểm tra danh sách thiết bị kết nối định kỳ

Bộ khuyến nghị này bám sát tinh thần hướng dẫn từ CISA, Wi-Fi Alliance và Cisco cho cả môi trường gia đình lẫn doanh nghiệp nhỏ.

6. Kết luận

Bảo mật mạng WiFi không nhất thiết phải phức tạp. Chỉ cần làm đúng vài bước cốt lõi như đổi mật khẩu mặc định, dùng WPA3 hoặc WPA2-AES, tắt WPS, cập nhật firmware, tách mạng khách và kiểm tra thiết bị lạ, bạn đã giảm được phần lớn rủi ro phổ biến. Với doanh nghiệp, nên đi xa hơn bằng cách dùng 802.1X, giám sát rogue AP và quản lý truy cập tập trung để tăng khả năng kiểm soát. Các khuyến nghị này phù hợp với hướng dẫn từ CISA, Wi-Fi Alliance và Cisco.

7. Câu hỏi thường gặp về bảo mật mạng WiFi

7.1. WPA2 còn dùng được không?

Có. Nếu chưa thể triển khai WPA3 đồng bộ, WPA2-AES vẫn là lựa chọn phù hợp hơn nhiều so với WEP hoặc WPA cũ. Nhưng với hệ thống mới, nên ưu tiên WPA3 khi thiết bị hỗ trợ.

7.2. Có nên bật WPS để kết nối cho nhanh không?

Không nên nếu không thật sự cần. CISA từng cảnh báo WPS có thể tạo thêm rủi ro bảo mật, đặc biệt với cơ chế PIN.

7.3. Mạng gia đình có cần tách Guest WiFi không?

Có, nhất là khi bạn thường xuyên cho khách dùng mạng hoặc có nhiều thiết bị IoT. Tách mạng khách giúp giảm nguy cơ truy cập vào mạng chính.

7.4. Doanh nghiệp nhỏ có cần 802.1X không?

Nếu có nhiều người dùng, cần quản lý truy cập rõ ràng hoặc muốn tránh dùng chung một mật khẩu WiFi, thì 802.1X là hướng nên triển khai. Cisco xem đây là thực hành tốt cho WLAN doanh nghiệp.